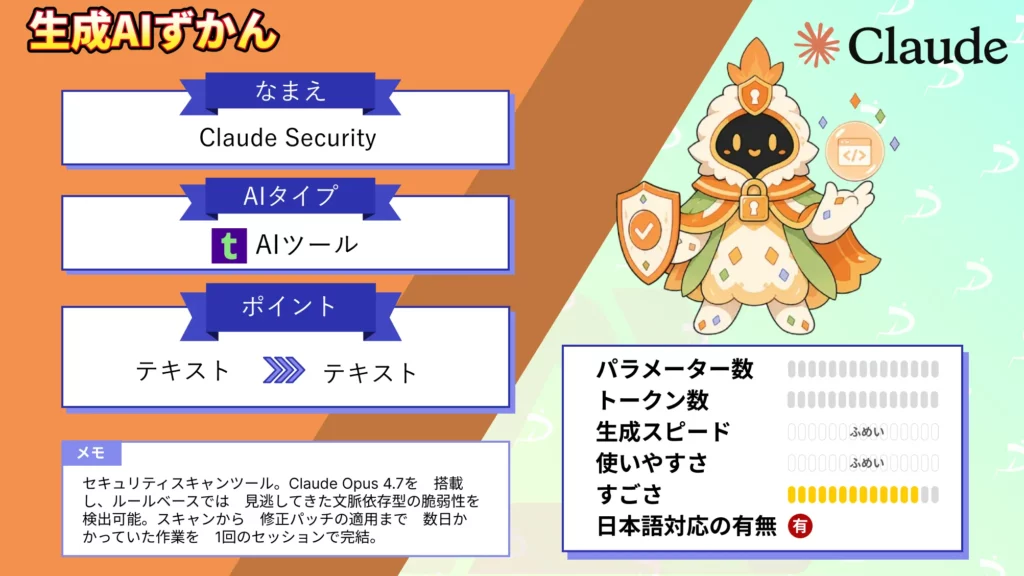

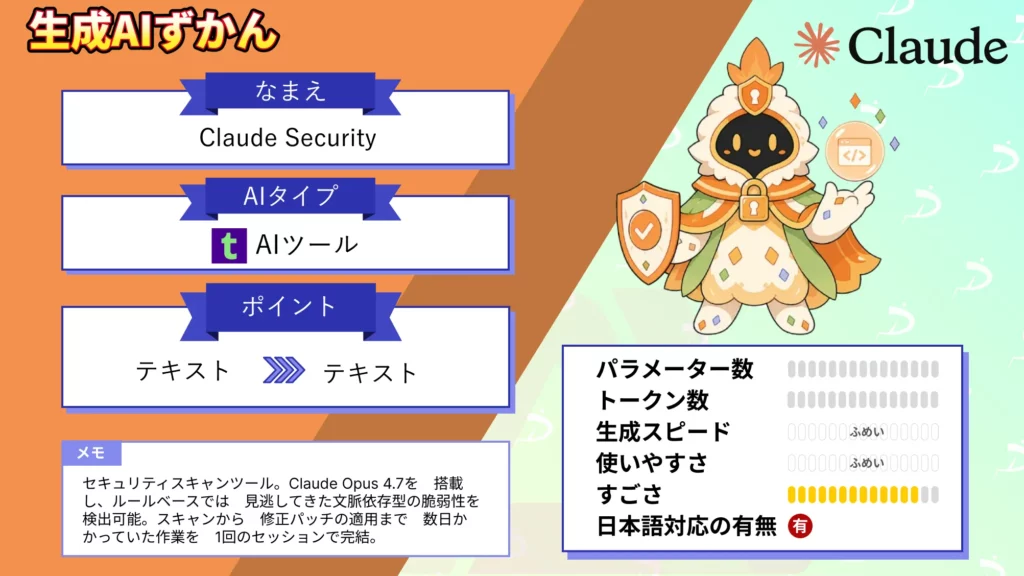

- Claude Securityは、Claude Enterprise向けにベータ版として公開されたセキュリティスキャンツール

- Claude Opus 4.7を搭載し、ルールベースでは見逃してきた文脈依存型の脆弱性を検出可能

- スキャンから修正パッチの適用まで、セキュリティチームとエンジニアの間で数日かかっていた作業を1回のセッションで完結

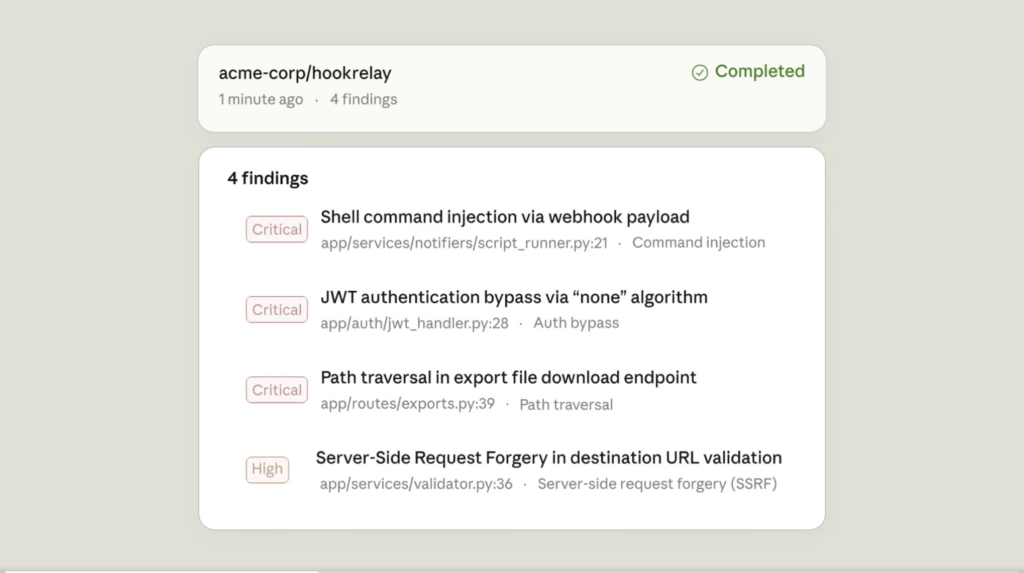

2026年5月1日、Anthropicはコードベースの脆弱性を検出し、修正パッチまで提案するセキュリティツール「Claude Security」のパブリックベータ版を公開しました!

2026年はAIサイバーセキュリティの転換期と呼ばれており、Anthropicが4月中旬に発表した「Claude Mythos Preview」は、主要なOSやブラウザにおけるゼロデイ脆弱性を数千件規模で発見するという衝撃的な能力を示しました。つまり、AIが脆弱性を見つけて悪用する時代がすぐそこまで来ているということです。

そうした背景のもとで登場したClaude Securityは、まさに、攻撃側がAIを使うなら、防御側もAIを使わなければならないという考えを具現化したプロダクトです。DoorDash、Snowflake、Hebbiaといった企業がすでにリサーチプレビュー段階で導入し、既存ツールが何年も見逃していた脆弱性を発見・修正した実績があるようです。

そこで本記事では、Claude Securityの概要から仕組み、料金体系、具体的な使い方までを徹底的に解説していきます。ぜひ、最後までご覧ください!

\生成AIを活用して業務プロセスを自動化/

Claude Securityとは?

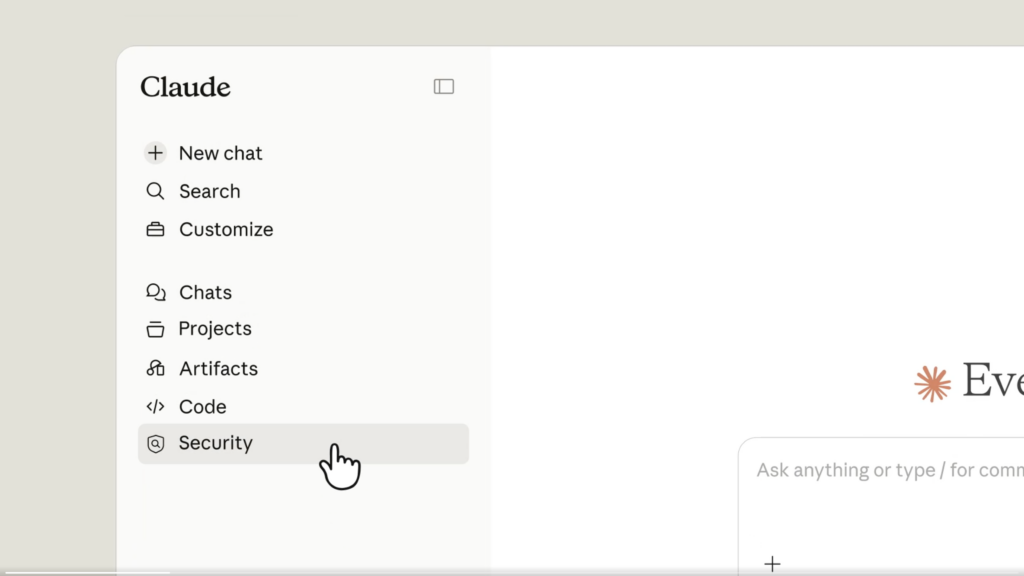

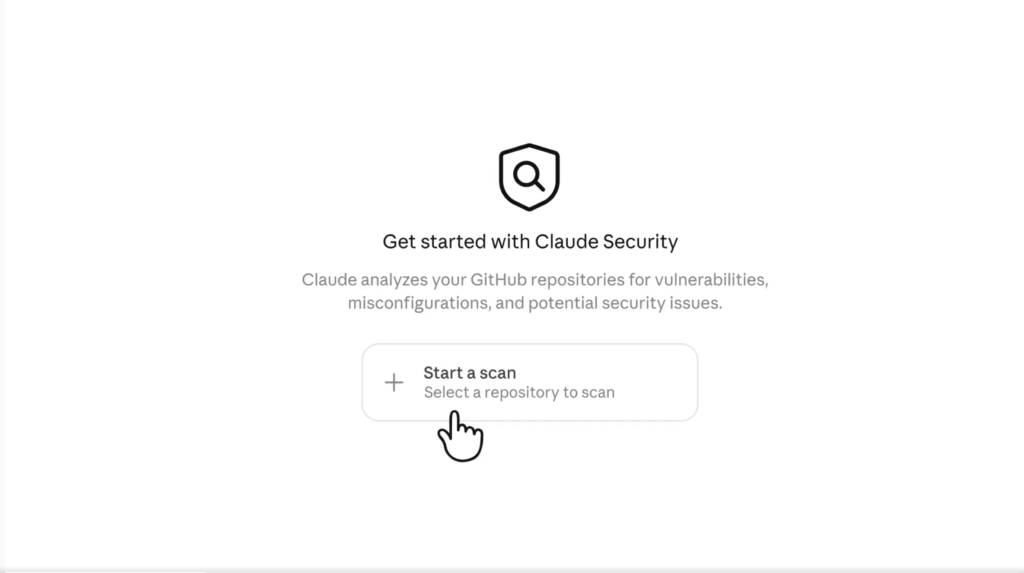

Claude Securityは、Anthropicが開発した防御特化型のAIセキュリティスキャンツールです。Claude.aiのサイドバーまたは claude.ai/security から直接アクセスでき、GitHubリポジトリを接続してスキャンを開始するだけで、コードベース全体の脆弱性を検出し、修正パッチの提案まで行います。

このツールの最大の特徴は、従来の静的解析ツールがルールベースのパターンマッチで脆弱性を検出するのに対し、Claude Securityは、人間のセキュリティ研究者のようにコードを「読んで推論する」という点にあります。

具体的には、ファイルやモジュールをまたいだデータフローの追跡、コンポーネント間の相互作用の解析、ソースコードの文脈理解を通じて、ビジネスロジックの欠陥やアクセス制御の不備といった文脈依存型の複雑な脆弱性をキャッチします。

搭載モデルのOpus 4.7は、脆弱性の発見と修正において汎用モデルの中で最高水準の性能を持つとされ、Anthropic自身が自社のコードベースを保護するために使用しているモデルでもあります。なお、より上位の「Claude Mythos Preview」ではなくOpus 4.7を採用している点がポイントで、Mythos級の能力を持つモデルは現時点ではProject Glasswingのパートナー企業に限定提供されています。

Claude SecurityとClaude Code Securityの違い

Claude SecurityとClaude Code Securityの関係が気になる方も多いのではないでしょうか。ここからは両者の違いを確認していきましょう。

最も重要な違いは搭載モデルです。2026年2月にリサーチプレビューとして公開されたClaude Code Securityは、Claude Opus 4.6をベースとしていたのに対し、今回パブリックベータとして公開されたClaude SecurityはClaude Opus 4.7を搭載しています。Opus 4.7はコーディング性能がOpus 4.6から大きく向上しているだけでなく、禁止された高リスクのサイバーセキュリティ利用を自動ブロックするサイバーセーフガードが新たに組み込まれています。

提供形態も変わりました。Claude Code SecurityはClaude Code on the web上の一機能でしたが、Claude Securityは独立したプロダクトとしてClaude.aiのサイドバーや claude.ai/security から直接アクセスすることができます。

Claude Securityの仕組み

Claude Securityのアーキテクチャは、大きく3つのフェーズで構成されています。

まず第1フェーズの「スキャン」では、ユーザーが指定したGitHubリポジトリ(またはその中の特定のディレクトリやブランチ)に対して、複数のエージェントが並列で動作します。

各エージェントはOpus 4.7をベースに、ソースコードを読み込み、データフローの追跡やコンポーネント間の相互作用の解析を行います。この段階では、既知のパターンを探すのではなく、コードの文脈を理解したうえで潜在的な脆弱性の仮説を立てます。

第2フェーズの「検証」では、検出された各脆弱性に対して多段階の検証パイプラインが走ります。Claude自身が自分の検出結果に対して「本当にこれは脆弱性なのか?」と疑問を投げかける、いわば敵対的検証(adversarial verification)を行うのです。

この仕組みによって、偽陽性(false positive)が大幅に削減され、アナリストに届く時点では信頼性の高いシグナルだけが残ります。各検出結果には信頼度スコアが付与され、深刻度はHigh・Medium・Lowの3段階で分類されます。Highは「認証なしのリモート攻撃者がデフォルト構成で悪用できる」レベルを意味します。

第3フェーズの「修正提案」では、検出された各脆弱性に対して影響を受けるファイルと行番号、再現手順、推奨される修正パッチが生成されます。ユーザーはそこからClaude Code on the Webを開き、パッチの内容を確認・修正・適用できます。すべての修正は人間の承認を経て初めて適用されるため、自動的にコードが書き換わることはありません。

Claude Securityの特徴

Claude Securityの強みをより具体的に掘り下げてみましょう。

最も注目すべき特徴は、検出品質の高さです。従来のルールベースの静的解析ツールは、ハードコードされたパスワード、古い暗号化方式などの既知のパターンの検出には優れていますが、偽陽性の発生率が高いことが課題でした。

それに対してClaude Securityでは、多段階の敵対的検証パイプラインによって偽陽性を排除したうえで、各検出結果に信頼度スコアを付与します。DoorDashのCSOは、Claude Securityが「深い脆弱性を正確に検出する」と評価しています。

加えて、Git履歴の読み取りにも対応しており、コードの変更履歴を踏まえたうえでビジネスロジック上のリスクを判断することができます。メモリ破壊、インジェクション脆弱性、認証バイパス、複雑なロジックエラーなど、パターンマッチでは検出が困難な高深刻度の脆弱性を重点的にカバーしている点も特筆に値します。

Claude Securityの安全性・制約

Claude Securityを導入する際に知っておくべき制約や注意点を確認しておきましょう。

まず大前提として、Claude Securityの提案する修正パッチは必ず人間がレビューしてから適用する必要があります。AIによる修正提案にはハルシネーションのリスクが伴うため、特にクリティカルなシステムに対するパッチについては、セキュリティの専門知識を持つエンジニアが確認することが推奨されます。

また、Claude Securityはソースコードの静的解析に特化しており、ランタイムエラーや環境依存の脆弱性といった実行時の問題は検出できません。動的解析やペネトレーションテストは従来通り別途実施する必要があります。

Claude Securityの料金

Claude Securityの利用コストが気になるビジネスユーザーも多いはずです。Claude Security自体に個別の追加課金はなく、対応するClaude有料プランの機能として提供されます。

| プラン | 月額料金(目安) | Claude Security対応 | 備考 |

|---|---|---|---|

| Free | 無料 |  | |

| Pro | 月額20ドル |  | |

| Max | 月額100ドル〜200ドル | 近日対応予定 | |

| Team(Standardシート) | 月額25ドル〜30ドル/席 | 近日対応予定 | チーム向け(5席〜) |

| Team(Premiumシート) | 月額100ドル〜125ドル/席 | 近日対応予定 | Claude Code含む |

| Enterprise | カスタム(要問い合わせ) |  (パブリックベータ) (パブリックベータ) | シート料金+従量課金 |

Claude Securityのライセンス

ビジネスでの導入を検討するうえで、ライセンス条件の確認は欠かせません。Claude Securityは独立したオープンソースソフトウェアではなく、Anthropicの商用プロダクトの一機能として提供されるSaaS型のサービスです。

| 項目 | 可否 | 詳細 |

|---|---|---|

| 商用利用 |  | |

| 自社コードへのパッチ適用 |  | |

| 改変・再配布 |  | ツール自体の改変・再配布は不可(SaaS提供のため) |

| 特許利用 | − | Anthropicの利用規約に準拠(独立した特許ライセンスの付与なし) |

| 私的利用 |  | Enterprise契約の範囲内で利用(個人向けプランでは現時点で利用不可) |

Claude Securityは、ユーザーがツール自体を改変・再配布するタイプの製品ではなく、あくまでAnthropicのクラウド上で動作するサービスとして利用するものです。検出結果やスキャンデータの取り扱いについては、Anthropicの商用利用規約(Commercial Terms of Service)およびプライバシーポリシーが適用されます。

Claude Securityの使い方

ここからは、Claude Securityを実際に利用する手順をステップ・バイ・ステップで解説していきます。

前提条件を確認

Claude Securityを利用するには、以下の条件を満たしている必要があります。

- Claude Enterpriseプランに加入していること

- 管理者がAdmin Consoleで Claude Securityを有効化していること

- スキャン対象のコードがGitHubリポジトリでホストされていること

管理者によるClaude Securityの有効化は、claude.ai/admin-settings/claude-code から設定できます。

リポジトリを接続してスキャンを開始

- Claude.aiにログインし、サイドバーから「Security」を選択するか、ブラウザで

claude.ai/securityに直接アクセスします。 - スキャン対象のリポジトリを選択します。リポジトリ全体をスキャンすることも、特定のディレクトリやブランチに絞ってスキャンすることも可能です。

- 「Start a scan」をクリックしてスキャンを開始します。複数のエージェントが並列でコードを解析し、脆弱性の検出と検証を自動で行います。

検出結果を確認

スキャンが完了すると、脆弱性の一覧が表示されます。各検出結果には以下の情報が含まれます。

脆弱性の種類と説明、信頼度スコア(Claudeが「この脆弱性は本物か?」を多段階で検証した結果)、深刻度、影響を受けるファイルと行番号、再現手順、そして推奨される修正パッチの内容です。

Claude Codeで修正パッチを適用

検出結果の画面から「Claude Codeで開く」を選択すると、Claude Code on the Web上でパッチの内容を確認・編集できます。修正内容に問題がなければ「Create PR」をクリックしてプルリクエストを作成します。すべての修正は人間のレビューと承認を経て初めて適用されるため、自動的にコードが書き換わることはありません。

スケジュールスキャンを設定

一度きりのスキャンだけでなく、定期的なスキャンを自動実行するスケジュール機能も用意されています。設定画面からスキャンの頻度(毎日・毎週など)を指定し、定期的にリポジトリの新しい変更をチェックできます。

検出結果を外部ツールに連携

検出結果はWebhook経由でSlackやJiraなどのチケットシステムに送信できます。

また、CSVやMarkdown形式でのエクスポートに対応しており、既存のセキュリティ監査フローに取り込むことが可能です。検出結果を「dismiss」する際には理由を記録できるため、将来のレビュアーが過去のトリアージ判断を参照できます。

【業界別】Claude Securityの活用シーン

Claude Securityはさまざまな業界での活用が想定されています。ここからは、業界ごとにどのような使い方が適しているかを見ていきましょう。

金融・フィンテック業界

金融業界では、決済処理や顧客データ管理のコードに潜む認証バイパスやインジェクション脆弱性が最も深刻なリスクです。

それに対してClaude Securityは、ビジネスロジックの欠陥やアクセス制御の不備をコードの文脈から検出できるため、PCI DSSなどのコンプライアンス要件への対応を加速させるツールとして活用が期待されます。DoorDashのような大規模プラットフォームではすでに「大規模かつ高速なコード生成・セキュリティ確保」の用途で採用されています。

金融業界における生成AI活用について、詳しく知りたい方は以下の記事も参考にしてみてください。

SaaS・テクノロジー企業

日々大量のコードがデプロイされるSaaS企業にとって、継続的なセキュリティスキャンは必須です。

SnowflakeやHebbiaなどの企業がリサーチプレビュー段階から採用し、従来ツールでは検出できなかった脆弱性を発見している実績があります。スケジュールスキャンとWebhook連携を組み合わせることで、CI/CDパイプラインに近い形でのセキュリティ自動化が可能です。

生成AIを搭載したSaaSについて、詳しく知りたい方は以下の記事も参考にしてみてください。

ヘルスケア・医療ITシステム

医療データを扱うシステムでは、HIPAAなどの厳格な規制への準拠が求められます。EnterpriseプランはHIPAA対応のBAA(Business Associate Agreement)にも対応しており、患者データを扱うアプリケーションのセキュリティレビューへの活用が期待できます。

医療業界における生成AI活用について、詳しく知りたい方は以下の記事も参考にしてみてください。

【課題別】Claude Securityが解決できること

ここからは、セキュリティチームが日々直面する具体的な課題に対して、Claude Securityがどのように解決策を提供してくれるのかを整理していきます。

既存ツールでは検出できない複雑な脆弱性の発見

ルールベースの静的解析ツールは既知のパターンには強いものの、ビジネスロジックの欠陥やアクセス制御の不備といった文脈依存型の脆弱性は見逃すことがあります。

それに対してClaude Securityは、コードを読んで推論するアプローチによって、ファイルをまたいだデータフローの問題や、複数コンポーネントの相互作用に起因する脆弱性を検出します。

スキャンから修正までの時間短縮

従来のワークフローでは、脆弱性が検出されてからセキュリティチームがエンジニアに修正を依頼し、レビューと適用が完了するまでに数日〜数週間かかることも珍しくありませんでした。

Claude Securityでは、検出結果の画面からそのままClaude Code上で修正パッチを確認・適用できるため、このスキャンから修正までのサイクルを1回のセッションに圧縮することができます。

継続的なセキュリティ監視の実現

一度きりの監査ではなく、コードの変更に合わせた継続的なセキュリティスキャンが求められるケースも多いかと思います。

そこで、スケジュールスキャン機能を使えば、定期的にリポジトリをスキャンし、新しいコミットに含まれる脆弱性を早期に発見することが期待できます。

よくある質問

最後に、Claude Securityに関して、多くの方が疑問に感じるポイントをQ&A形式でまとめました。

Claudeの歴代モデル一覧

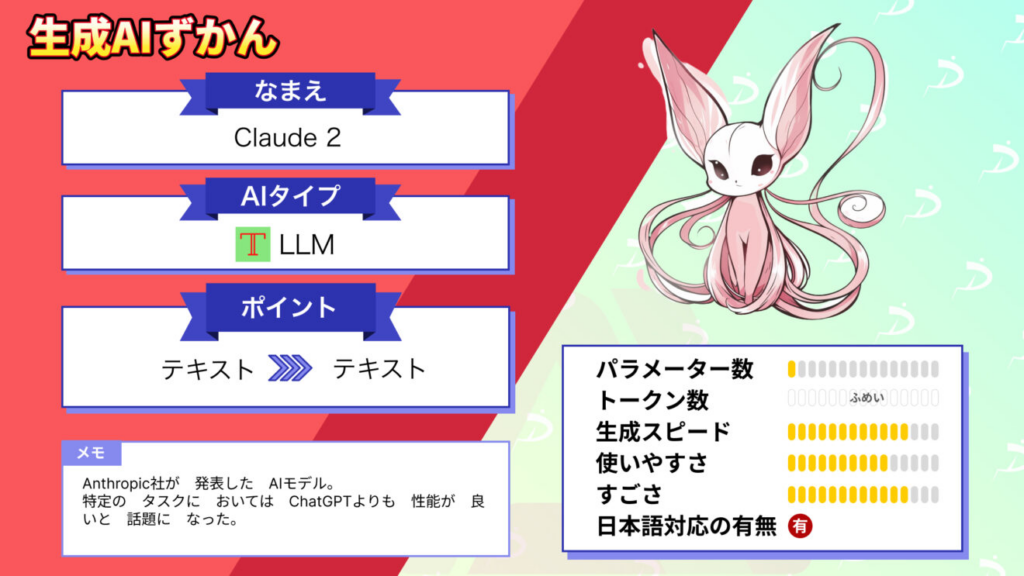

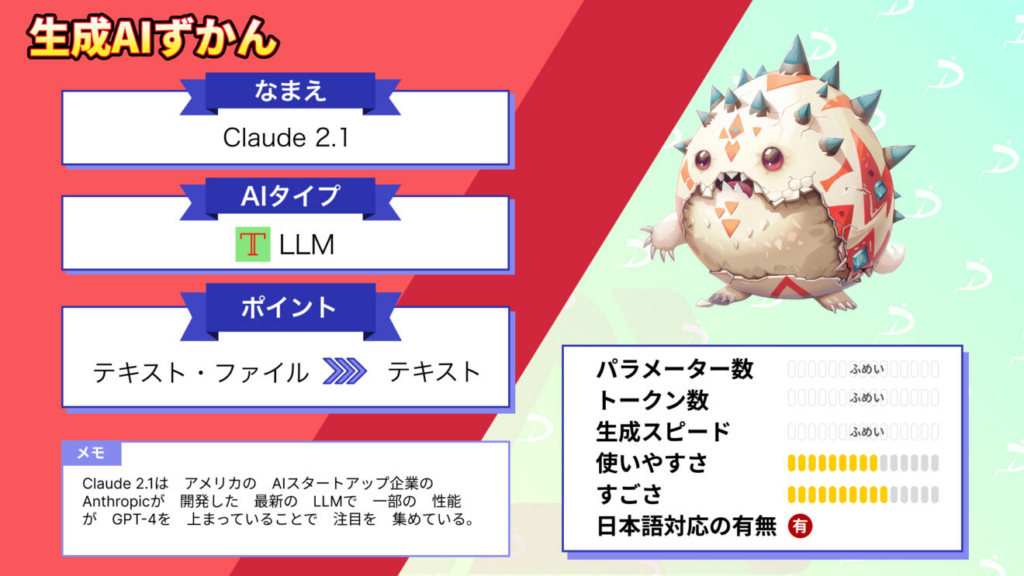

Claude 1 Anthropicが初めて公開した対話型AI。長いコンテキスト(文脈)を理解できる能力が特徴。 |  Claude 2 推論能力、コーディング能力、安全性が強化されたモデル。 Claude 2の解説はこちら |  Claude 2.1 2.1ではさらに長い情報処理(約15万トークン)に対応。 Claude 2.1の解説はこちら |

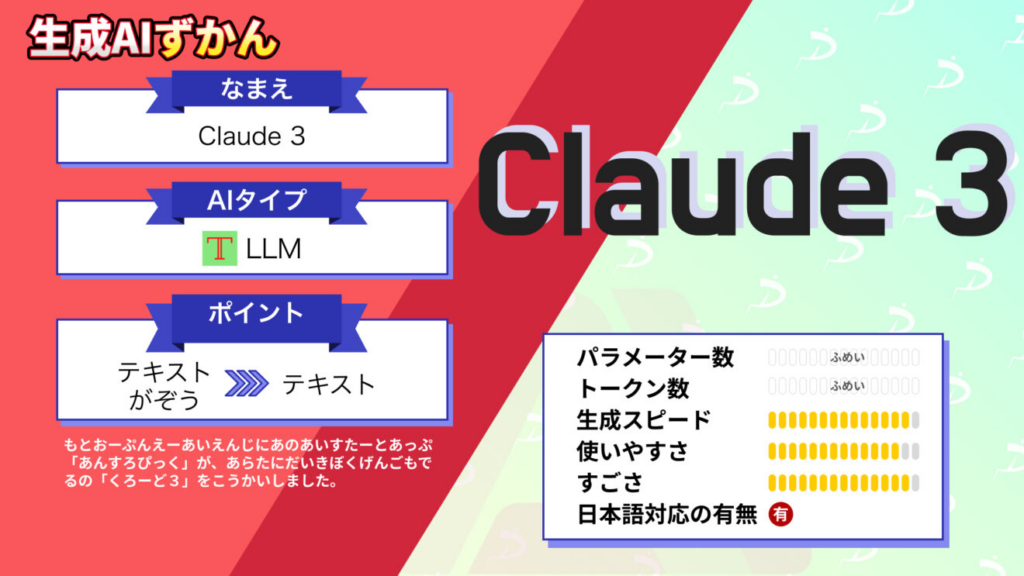

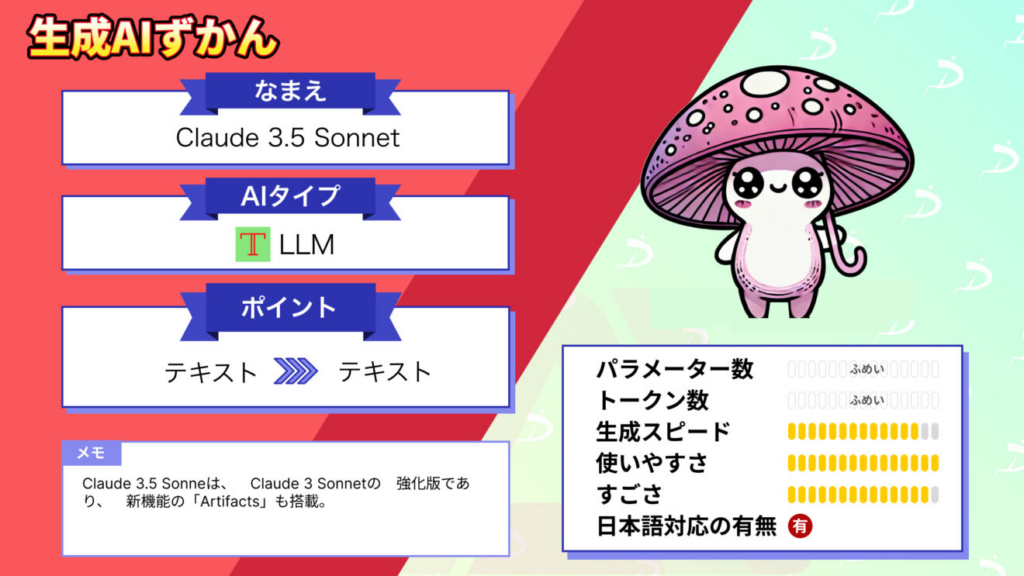

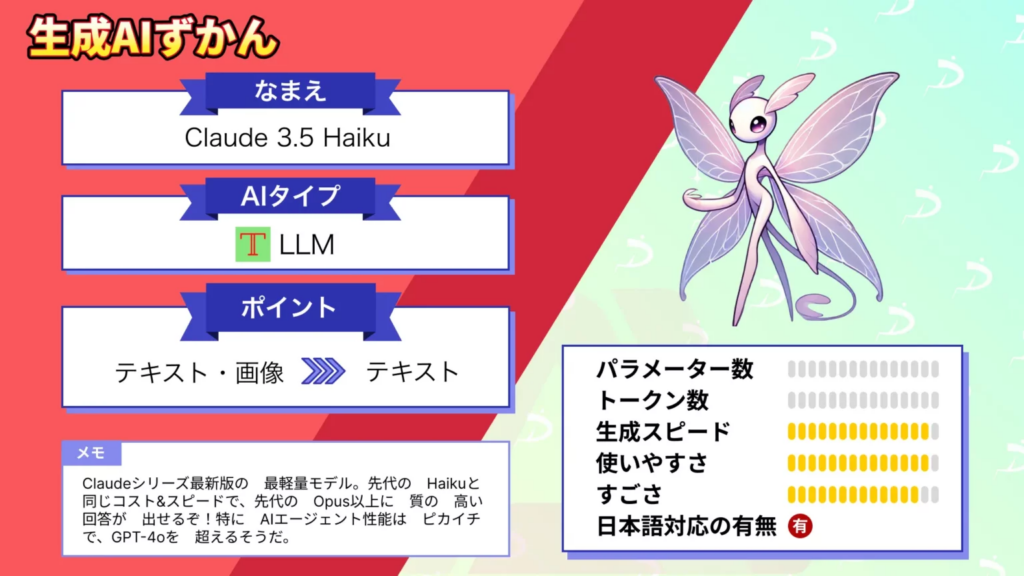

Claude 3 Claude 3 ファミリー ・Opus (オパス): 最高性能の最上位モデル。複雑な推論に強い。 ・Sonnet (ソネット): 速度と知能のバランスが取れたモデル。初期の無料版で採用。 ・Haiku (ハイク): 最速・最軽量のモデル。応答速度に特化。 Claude 3の解説はこちら |  Claude 3.5 Sonnet Claude 3 Opusをも上回る速度と性能を低コストで実現したモデル。Artifacts機能(生成したコードのプレビュー機能)が追加。 Claude 3.5 Sonnetの解説はこちら |  Claude 3.5 Haiku 軽量モデルのHaikuも3.5シリーズへアップデート Claude 3.5 Haikuの解説はこちら |

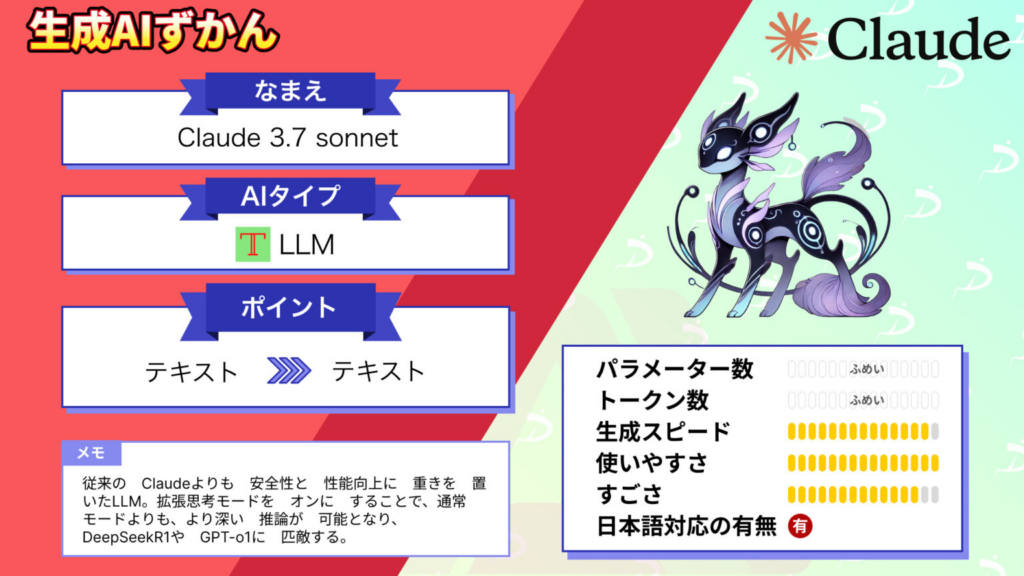

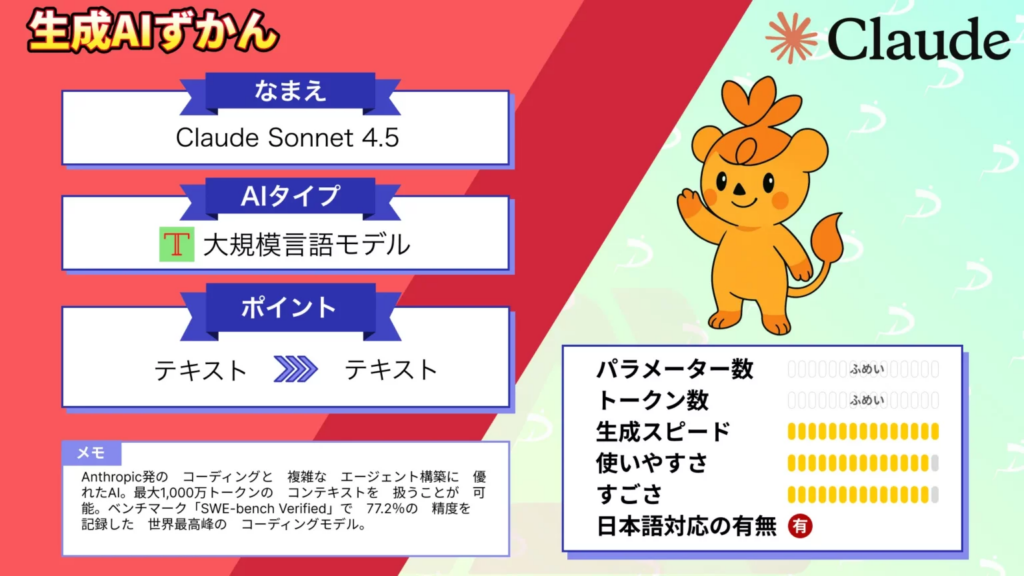

Claude 3.7 Sonnet 従来モデルに比べて安全性と性能を追求したハイブリッド型モデル。 Claude 3.7 Sonnetの解説はこちら |  Claude Sonnet 4.5 プログラミングや自律的エージェントの支援に特化したモデル Claude Sonnet 4.5の解説はこちら |  Claude Haiku 4.5 軽量で動作が速いモデル Claude Haiku 4.5の解説はこちら |

Claude Opus 4.5 コーディングから事務作業まで幅広い実務で高い処理性能を発揮するモデル Claude Opus 4.5の解説はこちら |  Claude Opus 4.6 Opusファミリーで初めて100万トークンのコンテキストウィンドウ(ベータ版)に対応 Claude Opus 4.6の解説はこちら |  Claude Opus 4.7 ソフトウェアエンジニアリングやエージェント領域で大幅な性能向上。複雑で長時間にわたるタスクを一貫性を保ったまま遂行可能。 Claude Opus 4.7の解説はこちら |

Claudeの基本を詳しく知りたい方はこちらをチェック!

Claude Securityで脆弱性を検知しよう!

本記事では、Anthropicが2026年5月1日にパブリックベータとして公開した「Claude Security」について、概要から仕組み、料金体系、使い方、活用シーンまでをご紹介しました。

Claude Securityの最大の価値は、従来のルールベースのセキュリティツールでは見逃されてきた文脈依存型の複雑な脆弱性を、AIの推論能力によって検出できるという点にあります。さらに、スキャンから修正パッチの適用までを1つのワークフロー内で完結させることで、セキュリティチームとエンジニアの間で数日かかっていた作業サイクルを劇的に短縮します。

AIが脆弱性を見つけて悪用する時代において、防御側も同等以上のAI能力を持つことは不可欠です。Claude Securityは、その第一歩として非常に有望なプロダクトと言えるでしょう。今後のTeam・Maxプランへの展開にも注目です!

最後に

いかがだったでしょうか?

弊社では、AI導入を検討中の企業向けに、業務効率化や新しい価値創出を支援する情報提供・導入支援を行っています。最新のAIを活用し、効率的な業務改善や高度な分析が可能です。

株式会社WEELは、自社・業務特化の効果が出るAIプロダクト開発が強みです!

開発実績として、

・新規事業室での「リサーチ」「分析」「事業計画検討」を70%自動化するAIエージェント

・社内お問い合わせの1次回答を自動化するRAG型のチャットボット

・過去事例や最新情報を加味して、10秒で記事のたたき台を作成できるAIプロダクト

・お客様からのメール対応の工数を80%削減したAIメール

・サーバーやAI PCを活用したオンプレでの生成AI活用

・生徒の感情や学習状況を踏まえ、勉強をアシストするAIアシスタント

などの開発実績がございます。

生成AIを活用したプロダクト開発の支援内容は、以下のページでも詳しくご覧いただけます。 ︎株式会社WEELのサービスを詳しく見る。

︎株式会社WEELのサービスを詳しく見る。

まずは、「無料相談」にてご相談を承っておりますので、ご興味がある方はぜひご連絡ください。 ︎生成AIを使った業務効率化、生成AIツールの開発について相談をしてみる。

︎生成AIを使った業務効率化、生成AIツールの開発について相談をしてみる。

「生成AIを社内で活用したい」「生成AIの事業をやっていきたい」という方に向けて、生成AI社内セミナー・勉強会をさせていただいております。

セミナー内容や料金については、ご相談ください。

また、大規模言語モデル(LLM)を対象に、言語理解能力、生成能力、応答速度の各側面について比較・検証した資料も配布しております。この機会にぜひご活用ください。