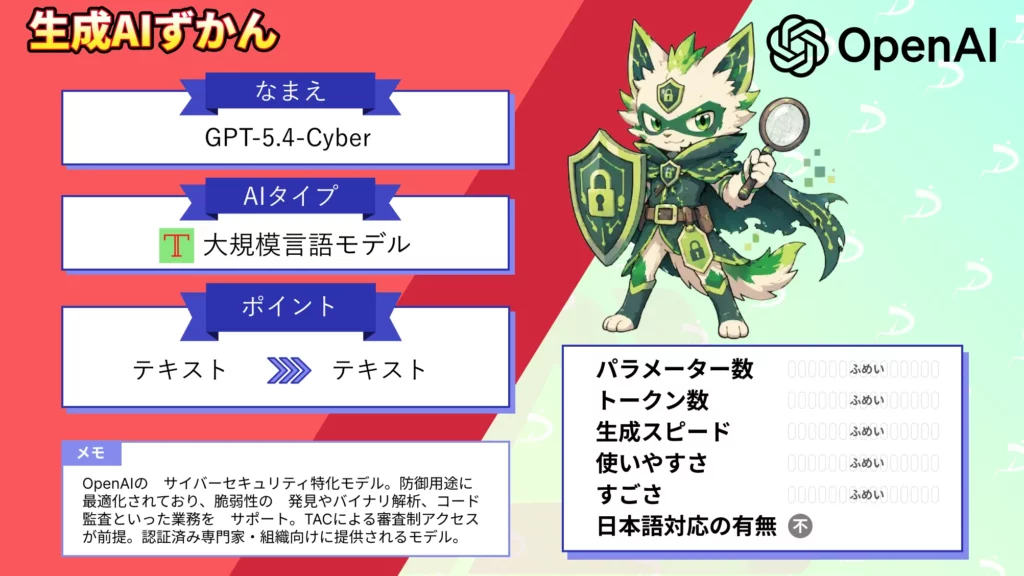

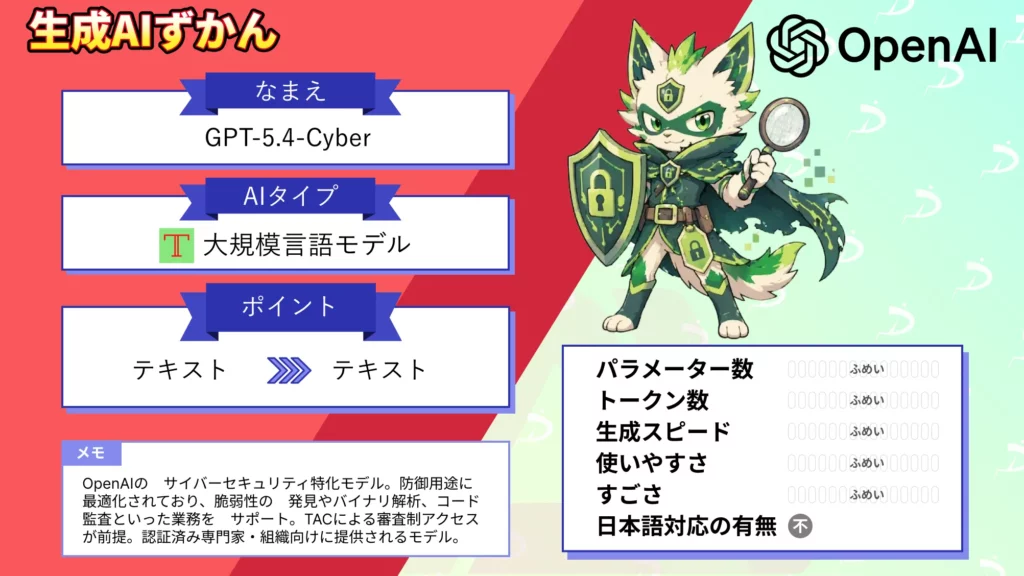

- GPT-5.4-Cyberは、防御用途に最適化されたOpenAIのサイバーセキュリティ特化モデル

- TACとKYCを通じた審査制アクセスにより、認証済みの専門家・組織向けに限定提供

- ソースコード不要のバイナリリバースエンジニアリングやCodex Security連携が強み

2026年4月、サイバーセキュリティの分野において、OpenAIから新たなモデルが登場しました。

今回発表された「GPT-5.4-Cyber」は、高度化するサイバー攻撃に対抗するために設計された、セキュリティ領域特化の大規模言語モデル。従来の汎用LLMとは異なり、防御的ユースケースに最適化されており、脆弱性研究、コード解析、防御ワークフロー支援といった実務に直結するタスクをサポートします。

しかし、新たなモデルが登場しても、「従来のLLMと何が違うのか」「どこまで実務に適用できるのか」「どのように導入すればよいのか」といった疑問を感じる方も多いのではないでしょうか。

そこで本記事では、GPT-5.4-Cyberの概要や設計思想、特徴を整理しながら、実際のユースケースや導入のポイントまでをわかりやすく解説します。

最後までお読みいただければ、次世代のサイバー防御において本モデルがどのような役割を担うのか、その全体像を理解できるはずです。

\生成AIを活用して業務プロセスを自動化/

GPT-5.4-Cyberとは

GPT-5.4-Cyberは、OpenAIがサイバーセキュリティの防御用途に特化してファインチューニングしたAIモデルです。

ベースモデルであるGPT-5.4から、合法的なセキュリティ業務に対する拒否閾値を引き下げることで、セキュリティ専門家がAIに作業を遮られにくい環境で防御業務を進められるようになっています。

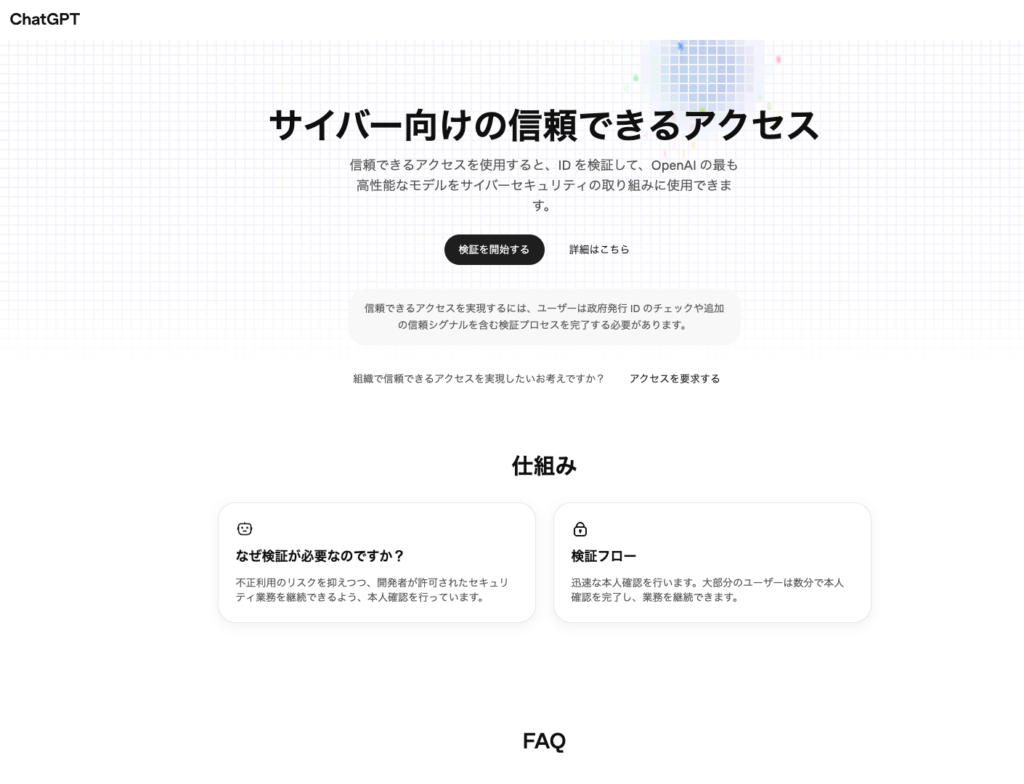

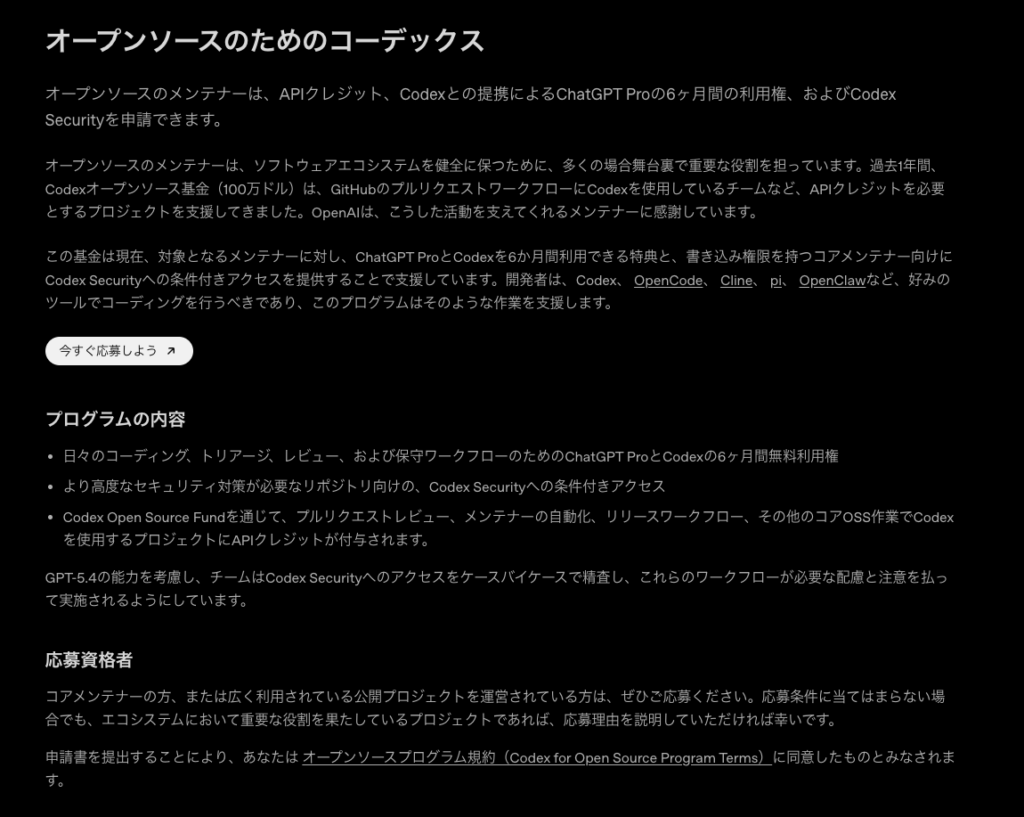

OpenAIは以前から「Trusted Access for Cyber(TAC)」プログラムを通じて、防御側のセキュリティ専門家をサポートしてきました。

GPT-5.4-Cyberは、TACの上位ティアの承認ユーザーがアクセスできるモデルです。個人・企業向けのTAC経路があり、上位ティアで承認された防御目的ユーザーがアクセス可能。

| 比較項目 | GPT-5.4(通常版) | GPT-5.4-Cyber |

|---|---|---|

| 対象ユーザー | 一般ユーザー・企業 | 審査済みセキュリティ専門家・組織 |

| セキュリティ関連の拒否制限 | 標準的なセーフガード | 防御用途の制限が引き下げられている |

| バイナリ解析機能 | 明記なし | バイナリリバースエンジニアリングに対応 |

| アクセス方法 | 通常のAPI・ChatGPT | TAC最高ティア経由(要審査) |

| デプロイ方式 | 広く一般公開 | 限定的・段階的デプロイ |

GPT-5.4-Cyberの仕組み

GPT-5.4-Cyberは、OpenAIが段階的に進めてきたサイバーセキュリティ特化の安全トレーニングの成果といえます。

これまで、GPT-5.2からサイバー専用の安全トレーニングを開始し、GPT-5.3-Codex・GPT-5.4と世代を重ねるごとにセーフガードを強化。GPT-5.4-Cyberはその蓄積の上で、さらに防御用途に振った設計となっています。

OpenAIのサイバー防御戦略を支える3つの仕組みは以下の通りです。

- 民主化されたアクセスとして、KYC(本人確認)などの客観的な基準で認証し、正当な利用者に広くアクセスを開放

- 段階的デプロイでシステムを実世界に投入しながら学習し、能力とリスクの両面を継続的に改善

- エコシステムの強靭化でグラント・オープンソース貢献・Codex Securityなどを通じて、防御コミュニティ全体を強化する

TACプログラムは、個人と組織の2種類の認証があります。

Metaが発表したパーソナル超知性AIであるMuse Sparkついて、詳しく知りたい方は以下の記事も参考にしてみてください。

GPT-5.4-Cyberの特徴

GPT-5.4-Cyberの最大の特徴は、防御側のセキュリティワークフローに特化したファインチューニングです。

通常版のGPT-5.4では制限されている内容の一部が、正規の防御業務において承認された形で利用できるようになっています。ここではGPT-5.4-Cyberの特徴を3点紹介します。

防御用途向けの拒否制限引き下げ

GPT-5.4-Cyberは、合法的なサイバーセキュリティ業務に関する拒否閾値が引き下げられています。

通常のモデルでは「デュアルユース(攻守双方への転用)」を懸念して拒否されることがあるリクエストも、審査済みユーザーであれば防御視点でスムーズに利用が可能。

セキュリティ教育・防御プログラミング・脆弱性の調査などがその代表的な用途です。

バイナリリバースエンジニアリング

GPT-5.4-Cyberが新たに対応した機能のうち、特に注目されるのがバイナリリバースエンジニアリング(Binary Reverse Engineering)です。

ソースコードなしにコンパイル済みのソフトウェアを解析し、マルウェアの可能性・脆弱性・セキュリティ堅牢性を評価できます。

従来、バイナリ解析にはIDA ProやGhidraといった専門ツールと高度なリバースエンジニアリングスキルが必要でした。

Codex Securityとの連携

OpenAIはGPT-5.4-Cyberと並行して、コードベースを自動監視・脆弱性の検証・修正提案を行うCodex Securityを提供しています。

プライベートベータ開始から6か月で、重大度の高い脆弱性を3,000件以上修正することに貢献。GPT-5.4-Cyberが使用するモデルアーキテクチャの改善は、このCodex Securityの精度向上にも関与しています。

| 特徴 | GPT-5.4-Cyber | 従来の汎用AIモデル | 専用セキュリティツール |

|---|---|---|---|

| 防御特化チューニング | あり | なし | ツールによる |

| バイナリリバースエンジニアリング | 対応 | 非対応 | ツールによる |

| 自然言語による操作 | 対応 | 対応 | 一部対応 |

| コードベースの自動監視 | Codex Securityと連携 | 非対応 | ツールによる |

| アクセス審査 | TAC(段階的) | 通常契約 | ベンダー契約 |

GPT-5.4-Cyberの安全性・制約

GPT-5.4-Cyberは防御側への提供を前提としているため、通常モデルより許容範囲が広い設計です。その分、アクセスコントロールと利用環境の制約が通常より厳格に設定されています。主な安全対策と制約が以下です。

| 項目 | 内容 |

|---|---|

| アクセス認証 | KYC(本人確認)を含むTAC階層審査を必須 |

| 対象ユーザー | 審査済みのセキュリティベンダー・組織・研究者に限定 |

| デプロイ方式 | 限定的な段階的デプロイ。広く一般公開はされていない |

| ZDR制限 | Zero-Data Retentionのような可視性の低い利用形態では制限が設けられる場合がある |

| サードパーティ経由の制限 | OpenAIが直接可視性を持てないプラットフォーム経由では追加制限の可能性がある |

| 悪意ある用途への対策 | ジェイルブレイクなど敵対的攻撃に対する耐性を継続的に改善している |

OpenAIは「防御側に広くアクセスを開放しつつ、高リスク能力にはより細かな管理を設ける」という方針を取っています。これにより、一般的なセーフガードと、上位ティア向けの高度な能力が共存する設計です。

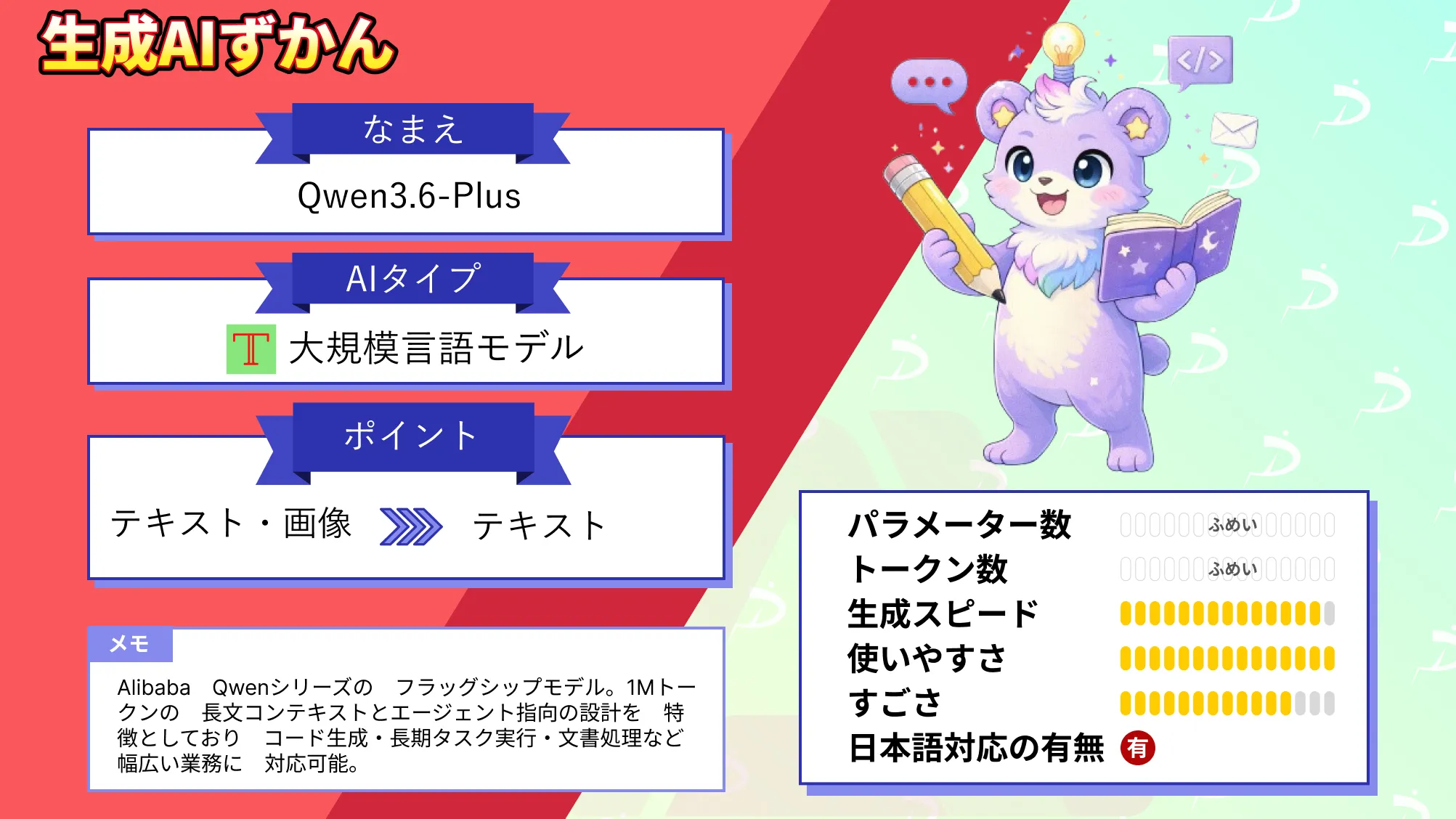

1Mトークン対応のエージェント型LLMであるQwen3.6-Plusついて、詳しく知りたい方は以下の記事も参考にしてみてください。

GPT-5.4-Cyberの料金

GPT-5.4-Cyberの料金に関する詳細は公開されていません。詳しくは公式サイトまたはOpenAIの営業窓口への問い合わせが必要です。

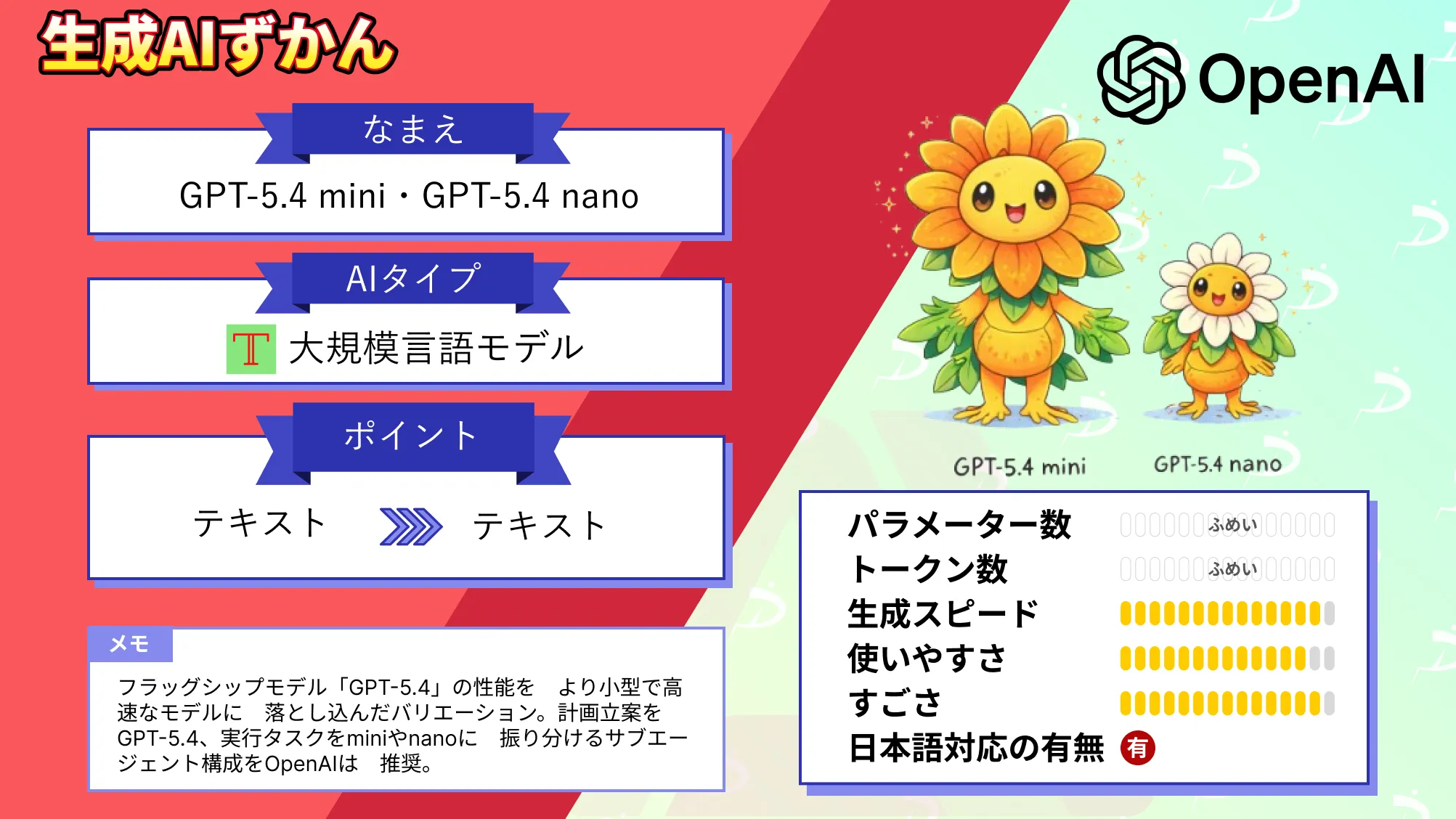

高速かつ低コストなOpenAIの小型モデルであるGPT-5.4 mini・GPT-5.4 nanoついて、詳しく知りたい方は以下の記事も参考にしてみてください。

GPT-5.4-Cyberのライセンス

GPT-5.4-Cyberの利用にあたっては、OpenAIの利用規約および使用ポリシーに従う必要があります。

本モデルはオープンウェイトモデルとは異なり、自由に配布・改変できるタイプではなく、「サービスとして利用する」ことが前提です。

| 利用区分 | 可否 |

|---|---|

| 商用利用 |  |

| 私的利用 |  |

| 改変 |  |

| 再配布 |  |

| 特許利用 | 不明 |

PC自動操作・105万トークン対応モデルであるGPT-5.4について、詳しく知りたい方は以下の記事も参考にしてみてください。

GPT-5.4-Cyberの使い方

GPT-5.4-Cyberへのアクセスは、TACプログラムへの登録を通じて行います。

個人ユーザーの場合

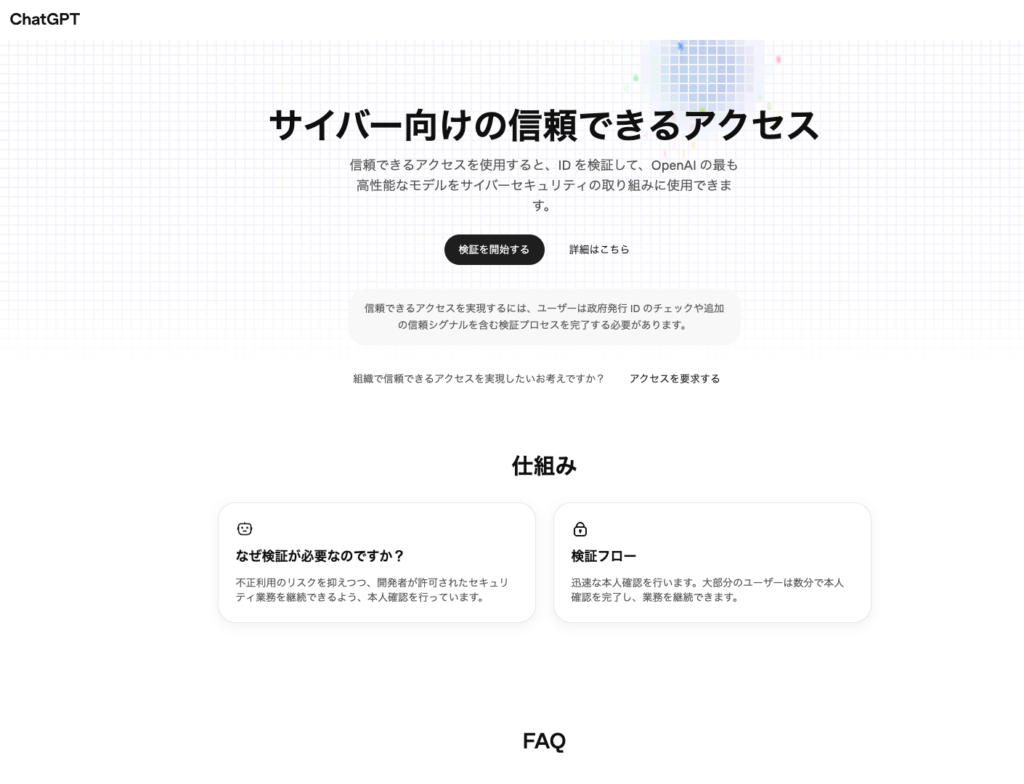

GPT-5.4-Cyberを利用するには、まず専用ページであるchatgpt.com/cyberにアクセスし、OpenAIアカウントでログインを行います。

その後、本人確認を実施することで、利用者としての認証が可能です。

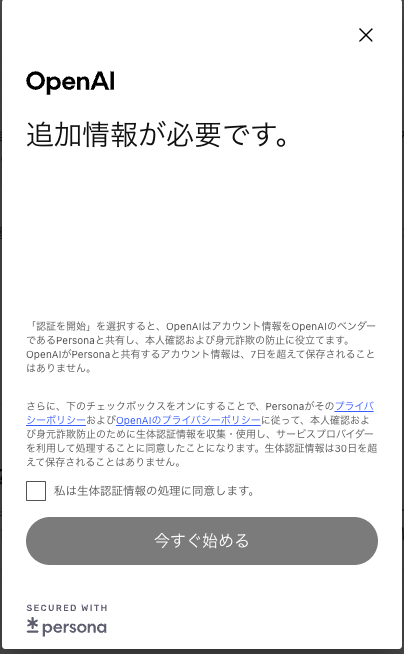

最初に認証を始めるための同意画面が表示されるので、同意をします。

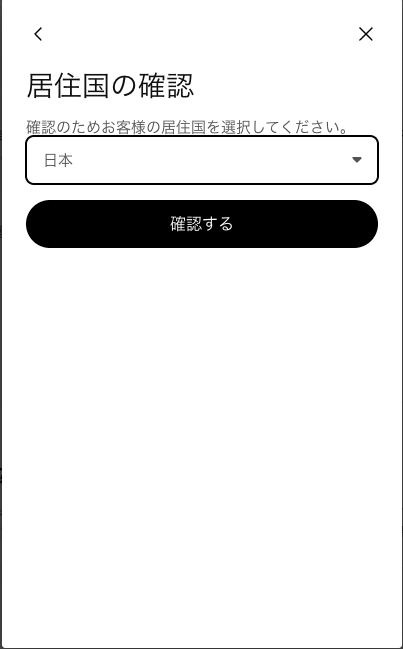

続いて居住国の確認です。日本に住んでいる場合は、日本を選択して確認するをクリック。

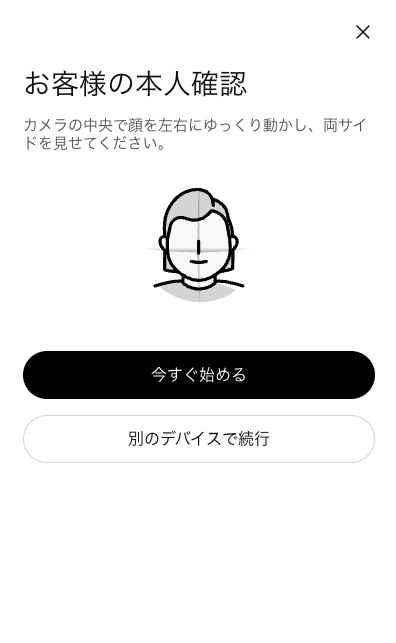

居住国を選択したら、運転免許証もしくはパスポートで本人確認です。

運転免許証もしくはパスポートの認証が完了したら、カメラ撮影で本人確認です。筆者はパソコンの外部カメラで認証を行いましたが、スマホやノートパソコン内蔵のカメラで行う方が楽かもしれません。

本人確認が終わり、認証されれば下記の画面のように「確認されました」と表示されます。

ただ、認証完了してCodexに移動してもGPT-5.4-Cyberを選択することはできないので、上位ティア承認が別途必要になります。

【業界別】GPT-5.4-Cyberの活用シーン

GPT-5.4-Cyberは防御側セキュリティの専門家向けモデルであるため、さまざまな業界での活用が期待されています。特にデジタルインフラを多く抱える業界では、その恩恵が大きいと考えられます。

ソフトウェア開発・IT企業

開発者が新しいコードを書きながら、セキュリティの問題をリアルタイムで検出する用途が期待できるでしょう。

OpenAIは「セキュリティを定期的な監査から継続的なリスク低減へ移行させる」ことを目標としており、GPT-5.4-CyberをCodex Securityと組み合わせることで、開発ワークフロー内にセキュリティチェックを組み込むことが可能です。

金融・フィンテック

金融機関は高度な標的型攻撃にさらされやすく、脆弱性の早期発見が特に重要です。

GPT-5.4-Cyberのバイナリ解析機能は、ソースコードが公開されていない金融系ソフトウェアのセキュリティ検証にも活用が期待されます。コードベース全体を継続的に監視し問題を早期に特定することで、インシデント対応コストを削減できると考えられます。

金融業界で注目されている生成AIの活用事例について、詳しく知りたい方は下記の記事も合わせてご覧ください。

政府・重要インフラ

OpenAIは「重要インフラの保護を担う組織」を重要なターゲットとして明示しています。

電力・水道・医療などのインフラを運営する組織では、高度なサイバー攻撃への対応能力が求められます。GPT-5.4-Cyberの審査付きアクセスモデルは、重要インフラ保護を担う組織にとって有力な選択肢になりうるでしょう。

ITインフラを生成AIで効率化する・コスト削減を実現する5つの活用法と導入事例について、詳しく知りたい方は下記の記事も合わせてご覧ください。

セキュリティリサーチ・学術機関

脆弱性の責任ある開示や、マルウェア解析の研究者にとって、バイナリリバースエンジニアリング機能は特に有用です。

なお、2026年2月からOpenAIはサイバー防御加速のため1,000万ドル分のAPIクレジット提供を表明しています。

スマートフォンでも動作するGoogleの最強オープンモデルであるGemma 4について、詳しく知りたい方は以下の記事も参考にしてみてください。

【課題別】GPT-5.4-Cyberが解決できること

サイバーセキュリティの現場では、日々高度化する脅威に対して「いかに早く検知し、正確に対応できるか」が重要です。

特に、脆弱性の発見やマルウェア解析、セキュリティ検査といった業務は専門性が高く、人的リソースや時間的コストが大きな負担になりがちです。

ここでは、GPT-5.4-Cyberがどのような課題を解決できるのかを考えていきます。

脆弱性の発見スピードを上げられる

コードベース全体を手動で監査するには膨大な時間がかかります。

GPT-5.4-CyberおよびCodex Securityを活用することで、コードの記述とセキュリティ問題をリアルタイムで特定できるようになるでしょう。定期的な監査から継続的な業務効率化へのシフトが期待されます。

ソースコードなしでマルウェアを解析できる

従来、コンパイル済みのバイナリファイルを解析するには高度な専門知識と専用ツールが必要でした。

GPT-5.4-Cyberのバイナリリバースエンジニアリング機能により、ソースコードにアクセスできない状況でもマルウェアの可能性・脆弱性・セキュリティ堅牢性の評価が行えます。

デュアルユース関連の作業摩擦を減らせる

通常のAIモデルでは、セキュリティ関連のリクエストがデュアルユースの懸念から拒否される場合があります。

しかし、TACを通じてGPT-5.4-Cyberにアクセスすることで、防御業務・セキュリティ教育・脆弱性調査がよりスムーズに進められます。

| 課題 | 解決できること | できないこと |

|---|---|---|

| 脆弱性発見 | コード記述と同時のリアルタイム検出 | 人的判断・最終的な修正確認の代替 |

| バイナリ解析 | ソースコードなしでのマルウェア・脆弱性評価 | 完全な自動修正 |

| セキュリティ教育 | デュアルユース摩擦を減らした学習・演習支援 | 攻撃的な悪用(利用規約で禁止) |

ビジョン×コーディング特化型マルチモーダルモデルであるGLM-5V-Turboについて、詳しく知りたい方は以下の記事も参考にしてみてください。

GPT-5.4-CyberとClaude Mythos Previewの比較

サイバーセキュリティ領域に特化したLLMとして、GPT-5.4-CyberとClaude Mythos Previewはともに注目を集めています。ただし、両者は同じ「防御用途」を掲げながらも、設計思想やリスクへのアプローチ、実運用での立ち位置には大きな違いがあります。

ここでは、特にセキュリティ観点にフォーカスしながら、それぞれの特徴と違いを整理していきます。

セキュリティ能力の方向性の違い

Claude Mythos Previewは、従来のAIモデルを大きく上回るサイバーセキュリティ能力を持つ点が特徴です。

実際に、ゼロデイ脆弱性の発見やエクスプロイト生成といった高度なタスクにおいて、人間専門家に匹敵、あるいは一部で上回る可能性が示されています。

さらに、数十年単位で見逃されてきた脆弱性を発見した事例も報告されており、従来の自動ツールでは検出できなかった問題に対しても高い検出能力を持つ点は大きな強みです。

一方でGPT-5.4-Cyberは、こうした「攻撃にも転用可能な能力」をあえて制御し、防御業務に最適化されたバランス設計を採用しています。

安全性設計とリスク管理のアプローチ

Claude Mythos Previewは、その高い能力ゆえにデュアルユースリスクが非常に高く評価されています。そのため、Anthropicは「Project Glasswing」という枠組みを通じて、限定パートナーのみにアクセスを制限。

また、RSPv3系に基づく厳格なリスク評価が行われており、サイバー悪用リスクは「高」と判断されています。

リスクがあるが故に一般公開は見送られており、アクセス制御・リアルタイム分類・外部評価など多層的な安全対策が組み込まれています。

対してGPT-5.4-Cyberは、TACによる段階的なアクセス管理を採用。KYCによる本人確認をベースに、防御側の専門家へ広くアクセスを開放しつつ、上位機能には追加審査を設ける仕組みです。

この違いは、「極めて強力な能力を厳格に閉じるClaude」と、「実務で使える範囲を広げるGPT-5.4-Cyber」という差として表れています。

実務適用のしやすさ

Claude Mythos Previewは、ほぼ自律的に脆弱性の発見や修正を行える可能性がある一方で、2026年4月時点では限定パートナーのみが利用できるモデルです。

そのため、一般企業や開発チームが日常的なセキュリティ業務に組み込むにはハードルが高い状況にあります。

一方でGPT-5.4-Cyberは、Codex Securityとの連携やリアルタイム検出など、既存の開発ワークフローに統合しやすい形で提供。TACを通じた審査は必要であるものの、「実務で使うこと」を前提とした設計になっている点が大きな違いです。

テキスト・画像・動画を1つの空間に変換できるマルチモーダル埋め込みモデルは以下の記事も参考にしてみてください。

GPT-5.4-Cyberのよくある質問

ここではGPT-5.4-Cyberのよくある質問について回答をしていきます。GPT-5.4-Cyberについての理解を深める参考にしてください。

GPT-5.4-Cyberが切り拓く次世代サイバー防御

GPT-5.4-Cyberは、OpenAIが防御側のセキュリティ専門家に向けて開発した、実務特化型のサイバーセキュリティモデルです。

従来の汎用LLMとは異なり、脆弱性の発見やバイナリ解析、コード監査といった実務に直結する領域での活用を前提に設計されています。

特に、バイナリリバースエンジニアリングへの対応やCodex Securityとの連携により、これまで高度な専門知識が求められていた領域のハードルを下げ、継続的なセキュリティ対策の実現を後押しします。

一方で、Claude Mythos Previewのように極めて高い能力を持つモデルも登場しており、サイバーセキュリティ領域におけるAIの進化は加速しています。

サイバー攻撃が高度化・自動化する現代において、防御側もAIを前提とした戦略への転換が不可欠です。GPT-5.4-Cyberはその中核を担う存在として、今後のセキュリティ運用の在り方を大きく変えていく可能性を持っているでしょう。

最後に

いかがだったでしょうか?

GPT-5.4-Cyberを活用することで、脆弱性の早期発見やバイナリ解析といった高度なサイバーセキュリティ業務の効率が大幅に向上することが期待できます。一方で、AIを防御業務に組み込む際は適切な認証・設計・運用が重要であるため、OpenAIのTACプログラムを通じた正規の手順での利用が前提です。

株式会社WEELは、自社・業務特化の効果が出るAIプロダクト開発が強みです!

開発実績として、

・新規事業室での「リサーチ」「分析」「事業計画検討」を70%自動化するAIエージェント

・社内お問い合わせの1次回答を自動化するRAG型のチャットボット

・過去事例や最新情報を加味して、10秒で記事のたたき台を作成できるAIプロダクト

・お客様からのメール対応の工数を80%削減したAIメール

・サーバーやAI PCを活用したオンプレでの生成AI活用

・生徒の感情や学習状況を踏まえ、勉強をアシストするAIアシスタント

などの開発実績がございます。

生成AIを活用したプロダクト開発の支援内容は、以下のページでも詳しくご覧いただけます。 ︎株式会社WEELのサービスを詳しく見る。

︎株式会社WEELのサービスを詳しく見る。

まずは、「無料相談」にてご相談を承っておりますので、ご興味がある方はぜひご連絡ください。 ︎生成AIを使った業務効率化、生成AIツールの開発について相談をしてみる。

︎生成AIを使った業務効率化、生成AIツールの開発について相談をしてみる。

「生成AIを社内で活用したい」「生成AIの事業をやっていきたい」という方に向けて、生成AI社内セミナー・勉強会をさせていただいております。

セミナー内容や料金については、ご相談ください。

また、大規模言語モデル(LLM)を対象に、言語理解能力、生成能力、応答速度の各側面について比較・検証した資料も配布しております。この機会にぜひご活用ください。